Bededag for digitaliseringen?

Bededag for digitaliseringen?

Fredag den 12. maj var Store Bededag i Danmark, en national helligdag som blandt andre Hella Joof fra Statsministeriets Disruptionråd har foreslået afskaffet øjeblikkeligt.

"Der er alligevel ingen i dette land, der tror på Gud, andre end mig og Bodil Jørgensen og et par enkelte konfirmander. Og hvad skal man så med en bededag, som ikke engang er en rigtig helligdag," skrev hun i en kommentar i Berlingske uden at vide, at hun var i færd med selv at blive alvorligt disruptet af et stykke software fra helvede skabt af en aldeles ugudelig kombination af hardcore IT-kriminelle og efterretningstjenesten NSA, National Security Agencys aller dygtigste drenge.

NSA (og alle andre efterretningstjenester!) samler på fejl i software, huller der kan bruges til at komme ind i fremmede staters computere for at aflytte eller ødelægge dem. Og i sommeren sidste år var der en gruppe, der kalder sig Shadow Brokers, der påstod at have fået adgang til en masse af de her sårbarheder.

“Der er nemlig ingen sikkerhedseksperter i Disruptionrådet.

Og digitaliseringsstyrelsen har udsat den del af festen til ‘senere på året’.

For sikkerhed er kedeligt. Og besværligt.”

Først forsøgte de at sælge og holde auktioner over dem, men der var ingen købere. Den 21. april blev det alvor: DANDERSPIRITZ, ODDJOB, FUZZBUNCH, DARKPULSAR, ETERNALSYNERGY, ETERNALROMANCE, ETERNALBLUE, EXPLODINGCAN og EWOKFRENZY hed de NSA-ejede sårbarheder, som nu blev lagt direkte på nettet via et link på twitter. Passwordet var noget, som jeg tror tror, at Hella Joof ville sætte pris på: ‘Reeeeeeeeeeeeeee’.

Men selvom det lyder sjovt, var det ikke nogen joke, hvilket blandt andet Microsoft godt vidste. ETERNAL BLUE er et kæmpe hul i Windows, der sammen med en NSA-konstrueret bagdør, DoublePulsar, kunne give adgang til et helt Microsoft-netværk og alle de computere, der var på det.

Giftig ny kombination

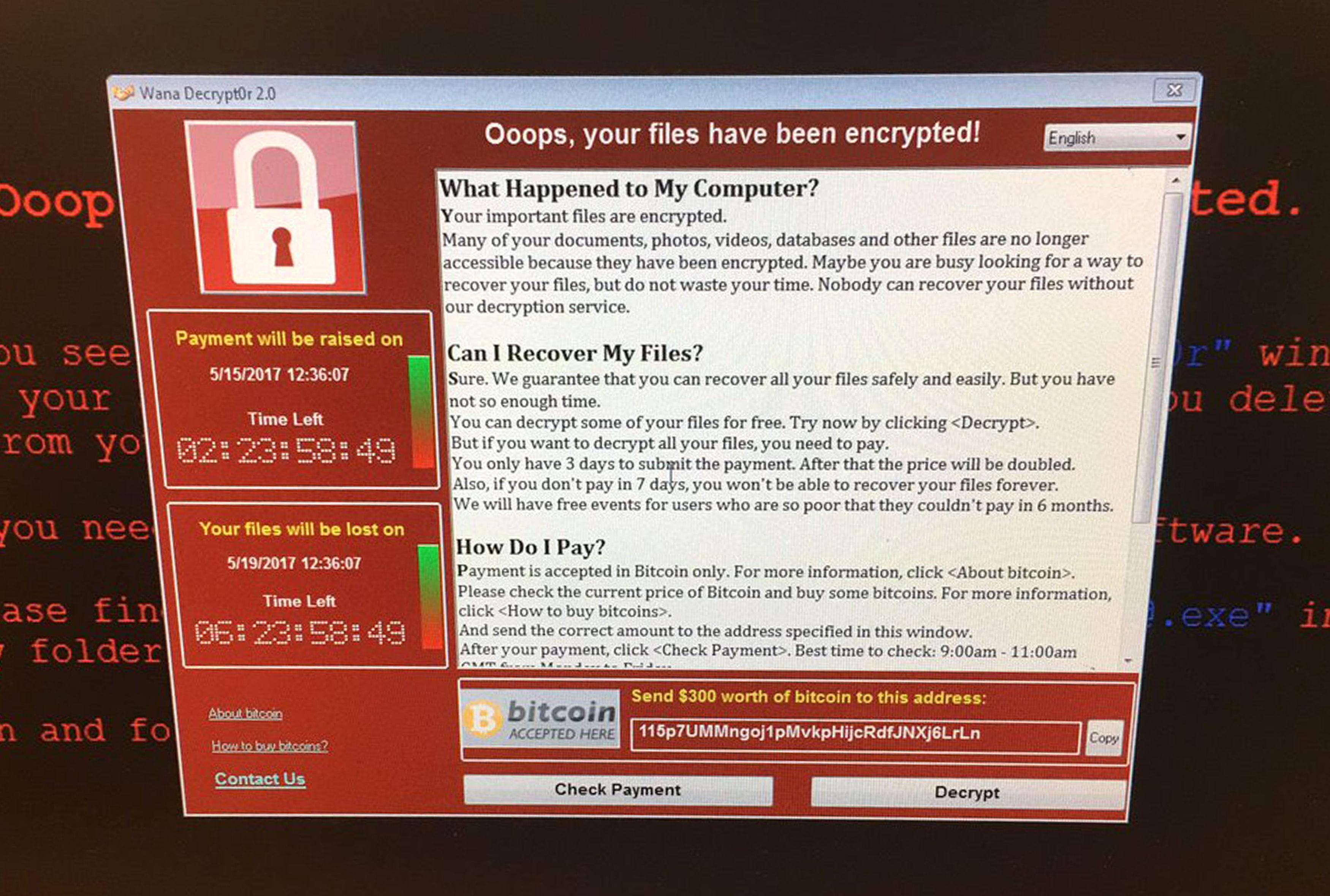

Microsoft sendte en opdatering ud til Windows 7 og 10 ugen efter. XP og Windows server 2003 gad de ikke gøre noget ved. Og det skulle de nok have gjort. For et eller andet sted sad nogle programmører og kombinerede NSA-hullet med nutidens største digitale plage: Ransomware, en slags virus, der krypterer alle filer på en computer og kræver penge for at udlevere nøglen.

Ransomware er ikke nyt. Backup har reddet mange.

Men med NSAs sårbarhed indbygget, fik man en særdeles giftig ny kombination, et aldeles ikke kært barn, med mange navne som WCry, WannaCry og Wanna Decryptor. WCry er ransomware på speed. Selvkopierende og i stand til at fungere på 34 forskellige sprog.

Og det bliver værre endnu.

Før holdt ransomware sig til den maskine, den var blevet installeret på og de diske, der var direkte sat til den. WCry nøjes ikke med det, men er i stand til at sprede sig som en orm indenfor store netværk. Den inficerer alle de computere på et netværk, den kan se, og hopper selv fra den ene til den anden.

Så mens danskerne holdt helligdag - væk fra arbejdscomputerne, brugte WCry dagen på til at låse kritiske systemer i 100 forskellige lande inde, gemme nøglen og kræve penge for at finde den frem igen. Mens dette skrives, 15. maj, er over 200.000 computere inficerede. Heraf er 89.000 stadig online! Magasinet Ars Technica valgte at illustrere det med et billede af en atombombe, der detonerede.

NHS, National Health Service, aka det offentlige engelske hospitalsvæsen, var tilsyneladende epicenter for eksplosionen.

NHS bruger nemlig stadig Windows XP. Fordi staten ikke har villet betale for en opgradering.

Og fordi den aftale, de havde med Microsoft om at sikre systemerne løb ud for to år siden, og den siddende regering ikke har gjort noget som helst for at finde pengene.

Det hævnede sig: Læger og sygeplejerskers computere blev låst, der var ingen patientjournaler og bookingsystemerne holdt op med at virke. 70.000 internetforbundne computere, MRI-scannere og andet udstyr er ramt.

I Spanien kæmper det store teleselskab Telefonica stadig med eftervirkningerne. Nissan i England er låst ned. FED-exs systemer er ramt. Og selv et højt specialiseret sted som MIT har fået en dosis WCry. Men de, der er allerhårdest ramt, er interessant nok Rusland og Kina, hvor store dele af centraladministrationen var lagt ned.

Cyberkrigen er i gang

Angrebet blev midlertidigt standset lørdag morgen, da en 22-årig, anonym sikkerhedsekspert fandt en ‘dødemands-knap’ i Wcry: Hvis man registrerede et website, der var nævnt i koden, trak programmet sig tilbage.

Alle ved, det er en stakket frist. Det eneste, man behøver, er at ændre linket eller helt fjerne ‘dødemandsknappen’ i koden. Og det kan blive værre endnu: Sikkerhedseksperterne er nemlig ikke helt sikre på, hvordan WCry egentlig kommer ind i systemer. Meget peger på den traditionelle metode med links i tilforladelige mails. Men der er også noget, der tyder på, at WCry SELV finder ind via sårbarheder på internettet:

Et selvreplikerende, kriminelt og stærkt disruptivt program, der potentielt kan smadre rundt på hele det internet, vi alle sammen er dybt afhængige af - et internet, som vi, med bind for øjnene, kobler flere og flere kritiske systemer op på.

Microsoft måtte søndag lave opdateringer til windows XP og server 2003 i erkendelse af, at hullerne også påvirkede resten af deres systemer. Søndag aften skrev deres sikkerhedschef et forbavsende vredt blogindlæg, hvor han indtrængende opfordrede efterretningstjenester til at få styr på deres cybervåben, så vi undgik ‘civile ofre’ for cyberkrig i fremtiden. Dén er allerede igang.

Sikkerhed er kedeligt

I Danmark sidder en flok hackere på FEs hacker-akademi og øver sig i at angribe andre lande - ligesom NSA, CIA, GRU, GCHQ og alle de andre. WCry viser med al ønskelig tydelighed, at cyberkrigen også kan få civile ofre.

Cirka 300 danske computere er ramt. Nogle kommuner har fået ransomware-skiltet på deres informationsskilte ved motorvejen. En del virksomheder har fået WCry, men siger det ikke højt.

Og indtil videre, er vores sundhedssystem gået fri. Sandsynligvis fordi vi holdt Store Bededag, og ingen var på arbejde.

Og måske var det under alle omstændigheder en god ide at bede en ekstra bøn….for en sikkerheds skyld.

Der er nemlig ingen sikkerhedseksperter i Disruptionrådet. Og digitaliseringsstyrelsen har udsat den del af festen til ‘senere på året’. For sikkerhed er kedeligt. Og besværligt.

Erhvervsministeriets ‘Digitalt Vækstpanel’ har lige afleveret 33 anbefalinger. IT-sikkerhed nævnes som nummer 29 og i helt vage termer.

Det kan blive en meget dyr strategi, men det er ikke for sent: Danmark KUNNE gå i front her? Vi kunne lave en samlet plan. Vi kunne sætte sikkerhed FØR Disruption.

Ellers tvinger tiden os alligevel til at købe løsninger, andre finder på.

Og de koster samfundet mere end en enkelt Bededag.

Tekst, grafik, billeder, lyd og andet indhold på dette website er beskyttet efter lov om ophavsret. DK Medier forbeholder sig alle rettigheder til indholdet, herunder retten til at udnytte indholdet med henblik på tekst- og datamining, jf. ophavsretslovens § 11 b og DSM-direktivets artikel 4.

Kunder med IP-aftale/Storkundeaftaler må kun dele Kommunen.dks artikler internet til brug for behandling af konkrete sager. Ved deling af konkrete sager forstås journalisering, arkivering eller lignende.

Kunder med personligt abonnement/login må ikke dele Kommunen.dks artikler med personer, der ikke selv har et personligt abonnement på kommunen.dk

Afvigelse af ovenstående kræver skriftlig tilsagn fra det pågældende medie.